Molte persone pensano che gli attacchi malware siano il risultato di errori evidenti: installare software sospetto, aprire allegati malevoli in un’email o cliccare sul link sbagliato. L’idea diffusa è che, facendo attenzione, sia possibile evitare semplicemente queste situazioni. Questo è vero per la maggioranza degli attacchi, purtroppo però gli attacchi informatici più avanzati non sempre seguono questa regola.

Alcuni degli attacchi più potenti oggi non mostrano alcun segnale di avvertimento, non richiedono download sospetti e a volte neppure un singolo clic o un’interazione da parte della vittima. Questi attacchi sfruttano le cosiddette vulnerabilità zero-day e, nei casi più pericolosi, i cosiddetti exploit zero-click.

Capire questi concetti aiuta a comprendere perché conservare le chiavi private del proprio wallet Bitcoin su dispositivi di uso quotidiano come laptop o smartphone comporta sempre rischi intrinseci, ed è proprio per questo che esistono gli hardware wallet. Vediamolo più da vicino.

Che cos’è una vulnerabilità zero-day?

Una vulnerabilità zero-day è una falla di sicurezza in un software che è ancora sconosciuta agli sviluppatori responsabili della sua correzione. Il nome deriva dal fatto che gli sviluppatori hanno avuto zero giorni per rilasciare un aggiornamento.

Finché una vulnerabilità di questo tipo rimane sconosciuta allo sviluppatore, gli attaccanti che ne sono a conoscenza possono sfruttarla liberamente e in qualsiasi momento, rendendola un’arma molto potente. Questi bug di sicurezza possono comparire praticamente in qualsiasi tipo di software, inclusi sistemi operativi, browser, app di messaggistica o le innumerevoli librerie e componenti di sistema da cui dipendono.

Il software moderno è estremamente complesso. I soli sistemi operativi possono contenere decine di milioni di righe di codice che interagiscono con migliaia di componenti hardware e programmi esterni. Anche con audit di sicurezza approfonditi e numerosi test, è irrealistico aspettarsi che ogni possibile bug venga individuato prima degli attaccanti.

In alcuni casi, una vulnerabilità zero-day può permettere ad attori malevoli di eseguire codice su un dispositivo, ottenere privilegi elevati o accedere a informazioni sensibili. Quando sono gli attaccanti a scoprire per primi questi bug, ottengono di fatto un vantaggio temporaneo. Finché la vulnerabilità non diventa pubblica e non viene rilasciata una patch, ogni dispositivo che esegue quel software può essere esposto.

Un altro aspetto importante è che chi scopre un exploit non è necessariamente la stessa persona che lo utilizzerà. Esiste infatti un vero e proprio mercato delle vulnerabilità zero-day, con intermediari e aziende di sorveglianza che le comprano e le vendono per somme enormi. Questo le rende particolarmente interessanti per governi, servizi di intelligence e attaccanti che prendono di mira persone di alto profilo. Per questo motivo, anche se le vulnerabilità zero-day possono sembrare rare o eccezionali, in realtà sono uno strumento ben noto agli attaccanti più sofisticati.

Zero clic, zero possibilità

Un exploit zero-click spesso si basa su vulnerabilità zero-day e rappresenta uno degli strumenti più potenti a disposizione degli attaccanti. Normalmente, il malware richiede qualche forma di interazione da parte della vittima: aprire un file, cliccare su un link o installare un’applicazione. Con un exploit zero-click, come suggerisce chiaramente il nome, non è necessaria alcuna interazione.

All’attaccante basta inviare al dispositivo dei dati appositamente preparati. Quando il dispositivo li elabora, la vulnerabilità viene attivata.

In pratica, questi attacchi prendono spesso di mira componenti che elaborano automaticamente contenuti in arrivo. App di messaggistica, client email, decoder di immagini e video, sistemi di notifiche push e protocolli di rete sono stati tutti sfruttati in passato per lanciare questo tipo di attacchi.

Immagina di ricevere una notifica push sul telefono. A quel punto, l’app e il sistema operativo devono già aver elaborato i dati della notifica in qualche modo — altrimenti la notifica non apparirebbe nemmeno. Se quei dati sono stati progettati per sfruttare una vulnerabilità, il dispositivo potrebbe eseguire codice malevolo prima ancora che l’utente guardi il messaggio.

Pegasus

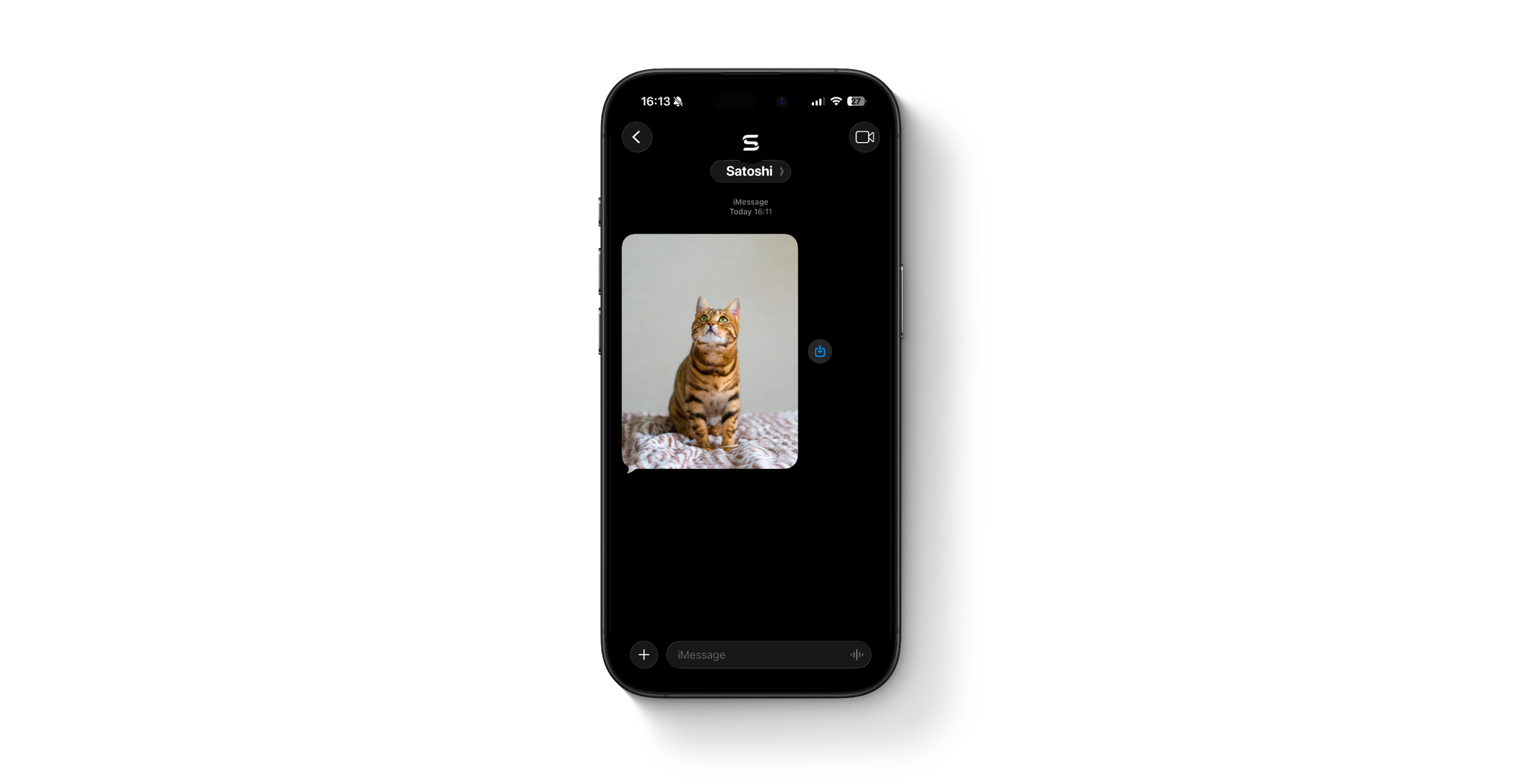

Uno degli esempi più noti di questo tipo di attacco è lo spyware Pegasus, sviluppato dal gruppo NSO. Pegasus è stato utilizzato in diverse campagne documentate che hanno preso di mira giornalisti, attivisti e figure politiche. In più casi, i ricercatori hanno scoperto che lo spyware veniva installato tramite vulnerabilità zero-click in Apple iMessage.

L’attacco funzionava inviando messaggi appositamente costruiti che sfruttavano bug nel modo in cui iOS elaborava determinati tipi di contenuti. Poiché iMessage analizza automaticamente i messaggi in arrivo in background — ad esempio per generare anteprime — il payload malevolo poteva essere eseguito senza che l’utente aprisse il messaggio o interagisse con il dispositivo.

Una volta riuscito l’exploit, lo spyware poteva ottenere accesso esteso al telefono, permettendo agli attaccanti di leggere messaggi, accedere ai file, attivare il microfono e monitorare il dispositivo. Ancora più sorprendente è che molte vittime non hanno mai notato nulla di insolito sui propri dispositivi. L’intrusione avveniva silenziosamente in background.

Sebbene attacchi così sofisticati siano tipicamente utilizzati in operazioni di sorveglianza ad alto profilo, illustrano un punto importante: anche dispositivi ben mantenuti e considerati sicuri possono contenere vulnerabilità sconosciute — e non è possibile saperlo con certezza.

Anche gli esperti sono vulnerabili

Quando si parla di sicurezza, è comune sentire affermazioni come: “Io non installerei mai malware per errore”. Essere prudenti con download e link sospetti è certamente una buona pratica. Tuttavia, exploit più avanzati come quelli descritti sopra possono cambiare completamente la situazione.

Se un attaccante sfrutta una vulnerabilità sconosciuta nel tuo sistema operativo, nel browser o in un’app di messaggistica, le tue abitudini di sicurezza personali potrebbero non essere sufficienti. Anche professionisti della sicurezza e aziende di cybersecurity sono stati vittime di attacchi di questo tipo.

La realtà, per quanto scomoda, è semplice: nessun dispositivo connesso a internet può essere considerato completamente sicuro.

Mantenere i sistemi aggiornati ed evitare comportamenti imprudenti può certamente ridurre molti rischi comuni. Ma quando si tratta di vulnerabilità zero-day, aggiornare il sistema non aiuta — per ovvie ragioni.

Gli hot wallet come bersaglio

Se un attaccante riesce a compromettere un dispositivo, il passo successivo è naturalmente cercare informazioni di valore. Nel contesto delle criptovalute, questo significa generalmente cercare chiavi private memorizzate in software wallet o tentare di ottenere informazioni sensibili direttamente dall’utente, ad esempio tramite keylogger o semplicemente chiedendole.

Gli hot wallet conservano le chiavi necessarie per accedere ai fondi direttamente su smartphone o laptop. Se un malware riesce a ottenere abbastanza permessi sul sistema, potrebbe leggere i file del wallet, cercare dati sensibili nella memoria o intercettare le transazioni.

Questo non è solo un rischio teorico. Negli ultimi anni diverse campagne malware hanno preso di mira specificamente i wallet di criptovalute, scansionando i sistemi infetti alla ricerca di file di wallet e chiavi private. In altri casi, gli attaccanti sono riusciti a compromettere direttamente il software del wallet.

Ed è qui che torniamo al rischio centrale delle vulnerabilità zero-day e zero-click: se il dispositivo stesso presenta una debolezza, l’utente non deve necessariamente commettere un errore. Una vulnerabilità sconosciuta può essere sufficiente a dare all’attaccante l’accesso necessario — e con esso ai tuoi bitcoin.

L’obiettivo non è creare paura facendo riferimento in modo allarmistico alle vulnerabilità zero-click. Piuttosto, è evidenziare un fatto semplice: smartphone e computer non sono ambienti sicuri per i wallet Bitcoin.

Il ruolo degli hardware wallet

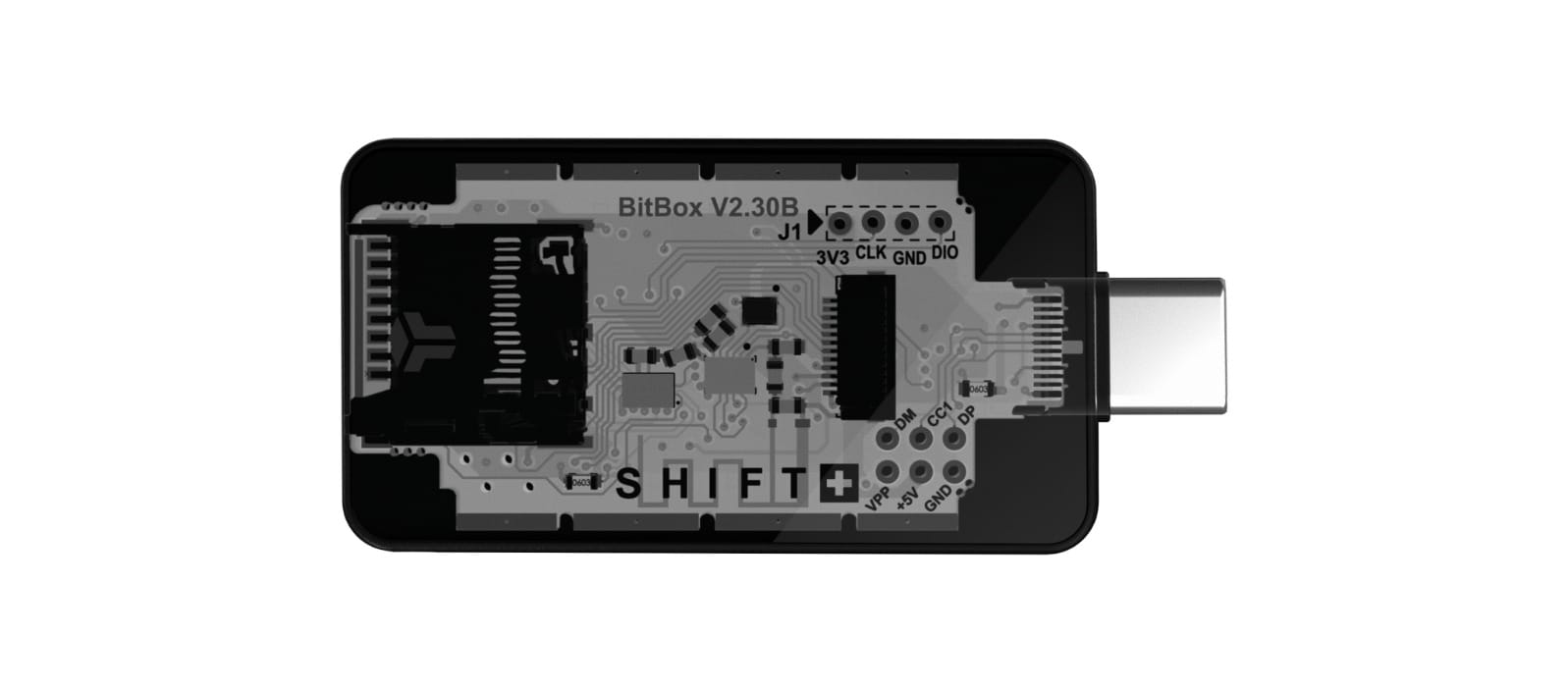

Probabilmente lo avrai già intuito: gli hardware wallet come il BitBox sono stati progettati proprio per affrontare questo problema. Invece di conservare le chiavi private su un computer o uno smartphone generico, un hardware wallet le mantiene all’interno di un dispositivo dedicato progettato specificamente per la gestione sicura delle chiavi.

Il dispositivo firma le transazioni internamente dopo la conferma diretta dell’utente e le chiavi private non escono mai dall’hardware wallet. Il computer collegato funge semplicemente da intermediario per la comunicazione con la rete Bitcoin.

Non dovresti dover riporre piena fiducia nei tuoi dispositivi quotidiani. Computer e smartphone eseguono sistemi operativi complessi e innumerevoli applicazioni, rendendo molto più probabile la presenza di vulnerabilità.

Gli hardware wallet sono progettati partendo dal presupposto che il computer a cui sono collegati potrebbe essere compromesso fin dall’inizio. Per questo isolano il loro segreto più importante — le chiavi private — dal computer. Il display dell’hardware wallet permette inoltre di verificare in modo affidabile i dettagli di una transazione o gli indirizzi di ricezione, perché comunica direttamente con l’utente senza dipendere dal dispositivo host.

Conclusione

Nessun sistema di sicurezza può offrire una protezione assoluta, e non dovresti fidarti di chi afferma il contrario. Tuttavia, ridurre la fiducia riposta nei sistemi operativi complessi può migliorare significativamente la resistenza agli attacchi. Le vulnerabilità zero-day e gli exploit zero-click illustrano una realtà importante della sicurezza informatica: l’errore umano non è sempre la causa.

Un hardware wallet introduce una chiara separazione tra due ambienti: il dispositivo connesso a internet che usi ogni giorno e il dispositivo isolato responsabile della protezione delle tue chiavi private.

Anche se un computer o uno smartphone venisse compromesso tramite un exploit zero-day, l’attaccante dovrebbe comunque affrontare un ostacolo significativo. Le chiavi private restano all’interno dell’hardware wallet e le transazioni devono comunque essere confermate sul dispositivo stesso.

In altre parole, l’attaccante può controllare il computer — ma non i tuoi bitcoin.

Non hai ancora un BitBox?

Mantenere le tue criptovalute al sicuro non deve essere complicato. Gli hardware wallet BitBox conservano le chiavi private delle tue criptovalute offline, così puoi gestire i tuoi fondi in modo sicuro.

Sia il BitBox02 Nova che il BitBox02 sono disponibili anche in una versione dedicata solo a Bitcoin, con un firmware radicalmente ottimizzato: meno codice significa meno punti vulnerabili, migliorando ulteriormente la sicurezza quando conservi solo Bitcoin.

Ordina il BitBox02 Nova o il BitBox02 nel nostro shop!

Shift Crypto è un'azienda privata con sede a Zurigo, in Svizzera. Il nostro team di contributori di Bitcoin, esperti di criptovalute e ingegneri della sicurezza crea prodotti che consentono ai clienti di godere di un percorso senza stress dal livello principiante a quello di padronanza nella gestione delle criptovalute. BitBox02, il nostro hardware wallet di seconda generazione, consente agli utenti di memorizzare, proteggere e effettuare transazioni in Bitcoin e altre criptovalute con facilità - insieme al suo compagno software, la BitBoxApp.