Muchas personas asumen que las infecciones con malware son el resultado de errores evidentes: instalar software sospechoso, abrir archivos adjuntos maliciosos en un correo electrónico o hacer clic en el enlace equivocado. Una creencia común es que, simplemente teniendo cuidado, se pueden evitar estas situaciones. Eso es cierto para la gran mayoría de los ataques. Desafortunadamente, los ciberataques avanzados no siempre siguen esta regla.

Algunos de los ataques más potentes de la actualidad no presentan señales de advertencia, no requieren descargas sospechosas y, a veces, ni siquiera necesitan un solo clic o interacción por parte de la víctima. Estos ataques se basan en las llamadas vulnerabilidades de día cero (zero-day) y, en los casos más peligrosos, en exploits de cero clics (zero-click).

Entender estos conceptos nos ayuda a comprender por qué guardar las claves privadas de tu billetera de Bitcoin en dispositivos de uso diario, como computadoras portátiles o teléfonos, conlleva riesgos inherentes; y por qué existen las billeteras de hardware en primer lugar. Echemos un vistazo más de cerca.

¿Qué es una vulnerabilidad de día cero?

Una vulnerabilidad de día cero es un fallo de seguridad en un software que los desarrolladores encargados de solucionarlo desconocen. El nombre proviene del simple hecho de que los desarrolladores han tenido "cero días" para lanzar una actualización.

Mientras el desarrollador no descubra dicha vulnerabilidad, los atacantes que la conozcan pueden aprovecharla libremente y en el momento que elijan, lo que la convierte en un arma muy poderosa. Estos fallos pueden aparecer en casi cualquier tipo de software, incluyendo sistemas operativos, navegadores, aplicaciones de mensajería o las innumerables bibliotecas y componentes del sistema de los que dependen.

El software moderno puede llegar a ser increíblemente complejo. Solo los sistemas operativos constan de decenas de millones de líneas de código que interactúan con miles de componentes de hardware y programas externos. Incluso con auditorías y pruebas de seguridad exhaustivas, es poco realista esperar que se puedan encontrar todos los errores posibles antes de que lo hagan los atacantes.

Ocasionalmente, un día cero puede permitir a actores maliciosos ejecutar código en un dispositivo, obtener privilegios elevados o acceder a información sensible. Cuando los atacantes descubren un fallo de este tipo primero, obtienen efectivamente una ventaja temporal. Hasta que la vulnerabilidad se hace pública y se lanza un parche, todos los dispositivos que ejecutan el software afectado pueden estar expuestos.

Lo que también importa aquí es que quien encuentra un exploit no tiene por qué ser quien termine usándolo. Existe todo un mercado para los días cero, con intermediarios y proveedores de vigilancia comercial que los compran y venden por enormes cantidades de dinero. Eso los hace particularmente atractivos para actores a nivel estatal, servicios de inteligencia y atacantes que buscan víctimas de alto valor. Así que, aunque los días cero puedan sonar exóticos, no son solo casos raros, sino una opción bien establecida en las herramientas de los atacantes avanzados.

Cero clics, cero oportunidades

Un exploit de cero clics a menudo se basa en vulnerabilidades de día cero, convirtiéndolas en una de las herramientas más potentes a disposición de un atacante. Normalmente, el malware requiere algún tipo de interacción de la víctima: abrir un archivo, hacer clic en un enlace o instalar una aplicación. Con un exploit de cero clics, como su nombre tan obvio sugiere, no se requiere absolutamente ninguna interacción.

El atacante solo necesita enviar datos especialmente diseñados al dispositivo objetivo. Cuando el dispositivo procesa esos datos, la vulnerabilidad ya se ha activado. En la práctica, estos ataques suelen dirigirse a componentes que procesan contenido entrante de forma automática. Aplicaciones de mensajería, clientes de correo electrónico, decodificadores de imagen y video, sistemas de notificaciones push y protocolos de red se han utilizado como superficies de ataque en el pasado.

Imagina que recibes una notificación push en tu teléfono. En este punto, la aplicación y el sistema operativo ya deben haber procesado los datos asociados de una forma u otra; de lo contrario, la notificación ni siquiera podría existir. Si esos datos de alguna manera explotan un error, el código malicioso puede ejecutarse antes de que el usuario siquiera mire el mensaje...

Pegasus

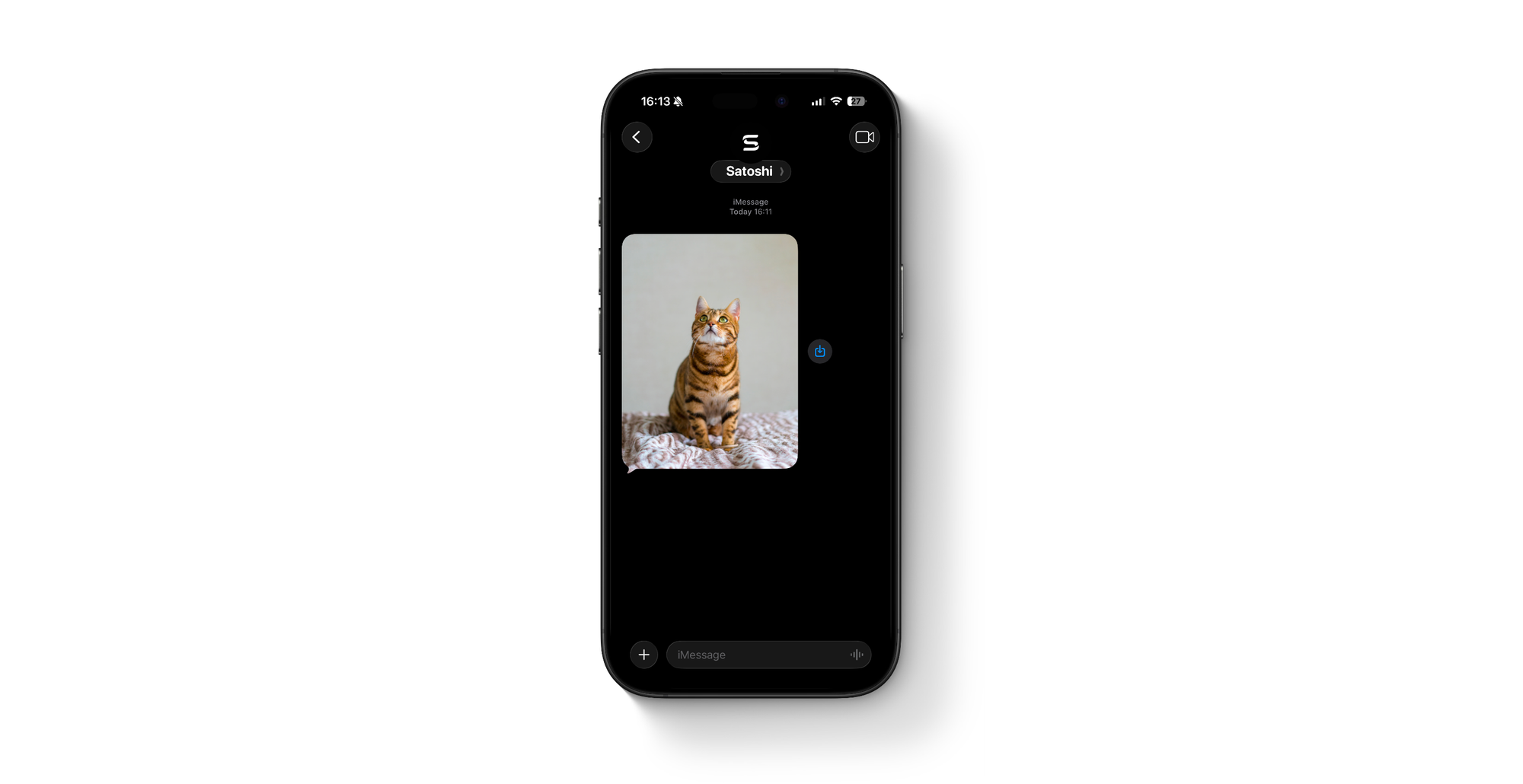

Uno de los ejemplos más conocidos de este tipo de ataque es el spyware Pegasus, desarrollado por NSO Group. Pegasus se ha utilizado en varias campañas documentadas dirigidas a periodistas, activistas y figuras políticas. En múltiples casos, los investigadores descubrieron que el software espía se instaló a través de vulnerabilidades de cero clics en iMessage de Apple.

El ataque funcionaba enviando mensajes especialmente diseñados que activaban errores en la forma en que iOS procesaba ciertos tipos de contenido. Debido a que iMessage analiza automáticamente los mensajes entrantes en segundo plano (por ejemplo, para generar vistas previas), la carga maliciosa podía ejecutarse sin que el usuario abriera el mensaje ni interactuara con el dispositivo en absoluto.

Una vez que el exploit tenía éxito, el spyware obtenía un acceso profundo al teléfono, permitiendo a los atacantes leer mensajes, acceder a archivos, activar micrófonos y rastrear el dispositivo. Aún más sorprendente fue el hecho de que muchas víctimas nunca notaron que sucediera algo inusual en sus dispositivos. La vulneración ocurrió silenciosamente en segundo plano.

Si bien ataques tan sofisticados se utilizan típicamente en operaciones de vigilancia de alto perfil, ilustran un punto importante: incluso los dispositivos bien mantenidos y que son ampliamente considerados seguros pueden contener vulnerabilidades desconocidas, y nunca puedes estar seguro del todo.

Incluso los expertos son vulnerables

Al hablar de seguridad, es común escuchar frases como: "Nunca instalaría malware por accidente". Tener cuidado con las descargas y los enlaces sospechosos es, sin duda, una buena práctica. Sin embargo, los exploits más avanzados, como los de la sección anterior, pueden cambiar drásticamente la situación.

Si un atacante explota una vulnerabilidad desconocida en tu sistema operativo, navegador o aplicación de mensajería, tus hábitos personales de seguridad pueden no importar tanto. Incluso profesionales de la seguridad y empresas de ciberseguridad han sido víctimas de estos ataques. La incómoda realidad es simple: no se puede dar por hecho que ningún dispositivo conectado a internet sea cien por ciento seguro.

Mantener los sistemas actualizados y evitar comportamientos imprudentes, por supuesto, puede ayudar a reducir muchas amenazas comunes. Pero cuando se trata de vulnerabilidades de día cero, mantener tu sistema actualizado no te ayudará, por razones obvias.

Las billeteras calientes como objetivo

Si un atacante logra vulnerar un dispositivo, el siguiente paso es, naturalmente, buscar información valiosa. En el contexto de las criptomonedas, esto generalmente significa buscar claves privadas almacenadas en billeteras de software o intentar obtener información confidencial del usuario directamente, por ejemplo, a través de keyloggers (registradores de teclas) o simplemente preguntándoles.

Las billeteras calientes almacenan las claves para acceder a los fondos directamente en tus teléfonos inteligentes o computadoras portátiles. Si un malware obtiene suficiente acceso al sistema, es posible que pueda leer los archivos de la billetera, monitorear la memoria en busca de datos sensibles o interceptar transacciones.

Esto no es solo un riesgo teórico. En los últimos años, múltiples campañas de malware se han dirigido específicamente a las billeteras de criptomonedas escaneando sistemas infectados en busca de archivos de billetera y claves privadas. En otros casos, los atacantes han podido comprometer el propio software de la billetera.

Y esto nos lleva de vuelta al peligro central de los exploits de día cero y cero clics: si el dispositivo en sí tiene un punto débil inherente, entonces el usuario no necesita necesariamente cometer un error. Una vulnerabilidad previamente desconocida puede ser suficiente para dar a un atacante el punto de apoyo que necesita; y con ello, las monedas que busca.

El objetivo aquí no es infundir miedo haciendo referencias alarmistas a las vulnerabilidades de cero clics. Es ilustrar el simple hecho de que los teléfonos inteligentes y las computadoras de escritorio no son entornos seguros para las b

El propósito de las billeteras de hardware

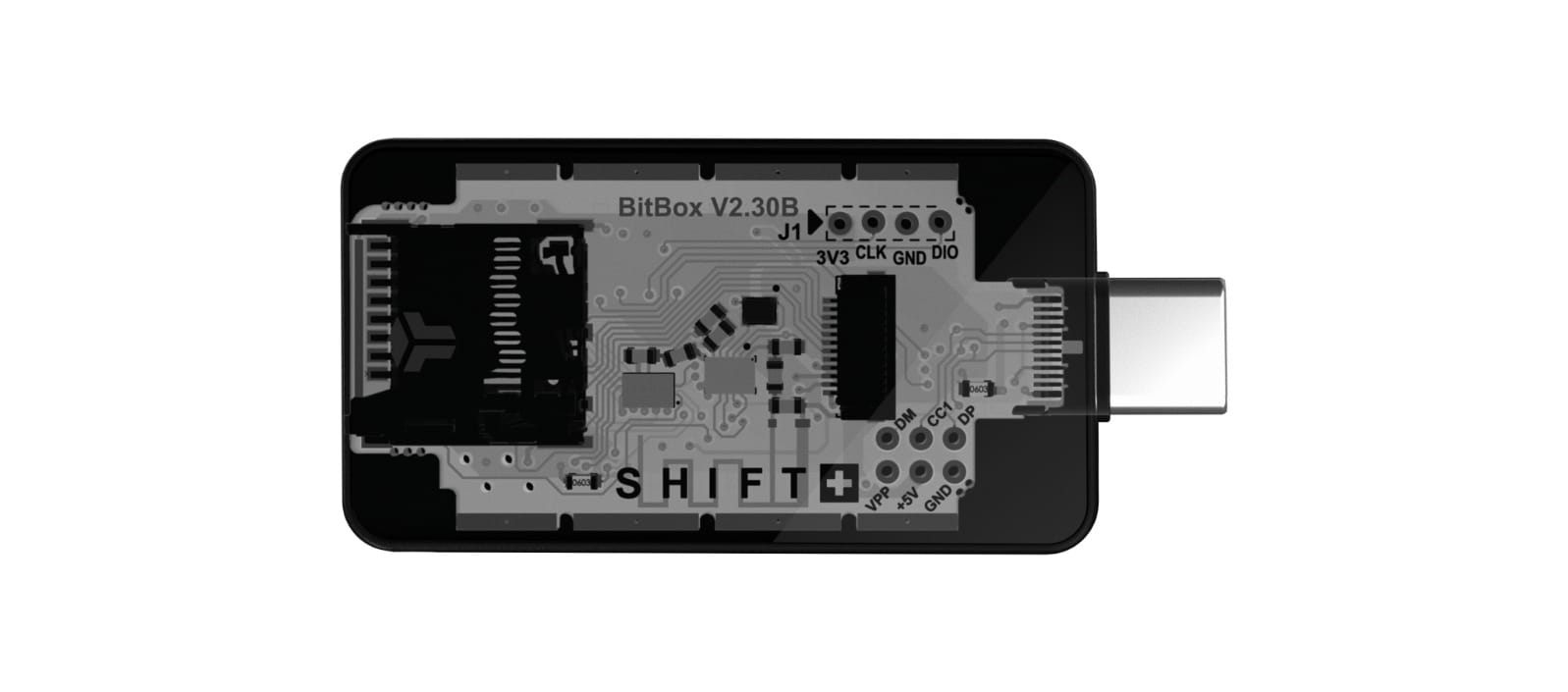

Lo adivinaste, las billeteras de hardware como la BitBox fueron diseñadas para abordar exactamente este problema. En lugar de almacenar claves privadas en una computadora o teléfono inteligente de uso general, una billetera de hardware las mantiene dentro de un dispositivo dedicado construido específicamente para la gestión segura de llaves.

El dispositivo firma las transacciones internamente después de la confirmación directa del usuario, y las claves privadas nunca abandonan el entorno seguro y transparente de la billetera de hardware. La computadora anfitriona simplemente actúa como una interfaz de comunicación con la red de Bitcoin.

No deberías tener que confiar ciegamente en tus dispositivos de uso diario. Las computadoras y los teléfonos inteligentes ejecutan sistemas operativos complejos e innumerables aplicaciones, lo que los hace mucho más propensos a contener vulnerabilidades.

Las billeteras de hardware asumen que el equipo al que están conectadas podría estar comprometido desde el principio y, por lo tanto, aíslan de él su secreto más crítico: las claves privadas. Mientras tanto, la pantalla de una billetera de hardware sirve como fuente de verdad al verificar los detalles de la transacción o las direcciones de recepción, ya que establece una línea directa de comunicación con el usuario, sin depender del dispositivo anfitrión.

Conclusión

Ningún sistema de seguridad puede ofrecer una protección absoluta, y no deberías confiar en nadie que afirme lo contrario. Sin embargo, reducir la confianza depositada en sistemas operativos complejos puede mejorar significativamente la resiliencia frente a los ataques. Las vulnerabilidades de día cero y los exploits de cero clics ilustran una importante realidad de la ciberseguridad: el error humano no siempre es el problema.

Una billetera de hardware introduce una clara separación entre dos entornos: el dispositivo conectado a internet que usas todos los días, y el dispositivo aislado responsable de proteger tus claves privadas.

Incluso si una computadora o teléfono inteligente se ve comprometido a través de un exploit de día cero, el atacante todavía se enfrenta a un gran obstáculo. Las claves privadas permanecen dentro de la billetera de hardware y las transacciones aún deben confirmarse en el propio dispositivo.

En otras palabras, el atacante puede controlar la computadora, pero no controlar tus monedas.

¿Aún no tienes una BitBox?

Proteger tus criptomonedas no tiene por qué ser complicado. Las billeteras de hardware BitBox almacenan las llaves privadas de tus criptomonedas sin conexión, para que puedas gestionar tus monedas de forma segura.

Tanto la BitBox02 Nova como la BitBox02 también están disponibles en una edición exclusiva para Bitcoin, con un firmware radicalmente enfocado: menos código significa una menor superficie de ataque, lo que mejora aún más tu seguridad si solo guardas bitcoin.

¡Consigue una BitBox02 Nova o una BitBox02 en nuestra tienda!

Shift Crypto es una empresa privada con sede en Zurich, Suiza. Nuestro equipo de colaboradores de Bitcoin, expertos en criptomonedas e ingenieros de seguridad crea productos que permiten a los clientes disfrutar de un viaje sin estrés desde el nivel de principiante hasta el nivel de maestría en la gestión de criptomonedas. La BitBox02, nuestra billetera de hardware de segunda generación, permite a los usuarios almacenar, proteger y realizar transacciones con Bitcoin y otras criptomonedas con facilidad, junto con su software complementario, la BitBoxApp.