Como fabricantes de billeteras de hardware, el título de este artículo podría parecer un poco contraintuitivo. Por supuesto, nuestro objetivo no es robar bitcoin, sino equipar a las personas con las herramientas para que la autocustodia de su bitcoin sea lo más fácil y segura posible. Pero desde la perspectiva del usuario, ¡pensar en formas de robar bitcoin puede ser un ejercicio muy útil!

Adoptar la mentalidad de un atacante puede ayudar a identificar puntos débiles en tu propia defensa y aumentar la conciencia general sobre los riesgos potenciales que podrías encontrar en el día a día. Para hacer exactamente eso, exploremos algunos de los métodos de ataque más comunes y cómo puedes protegerte de ellos.

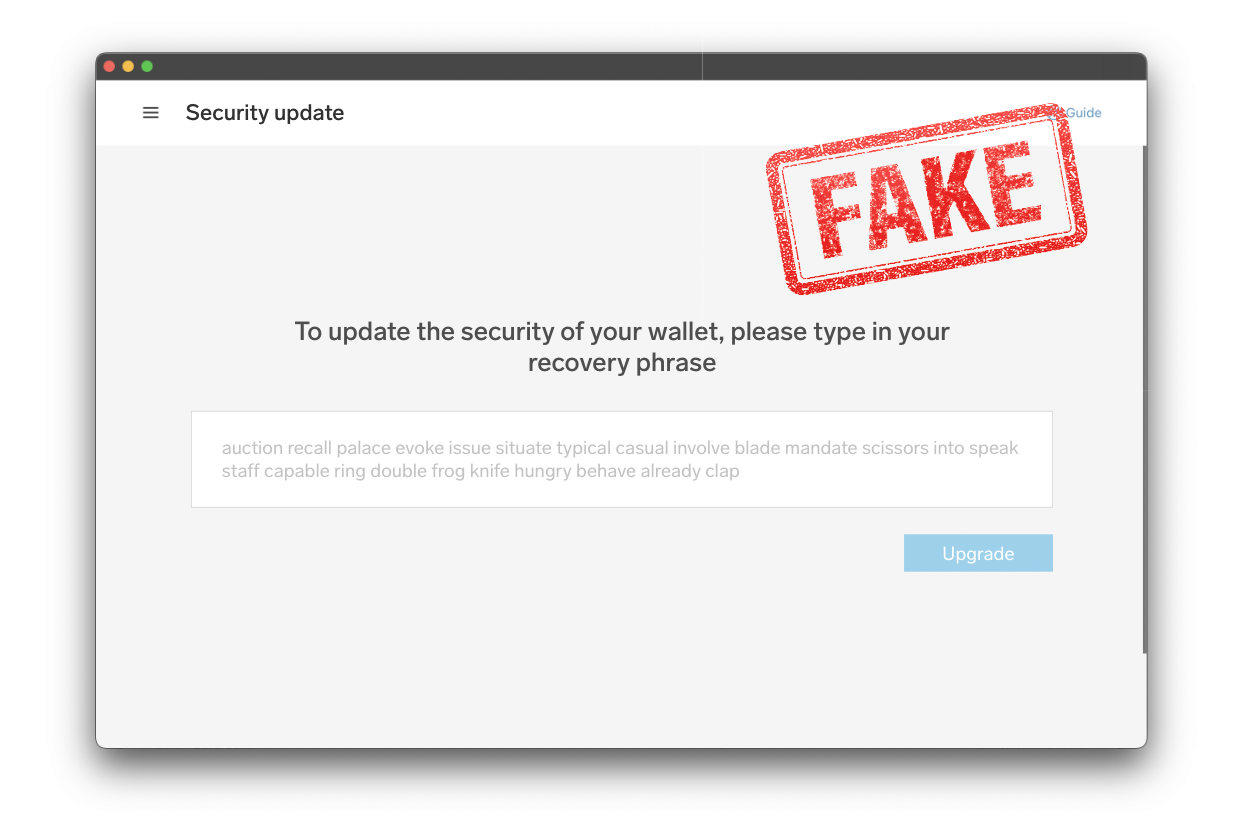

Engañar a alguien para que descargue una aplicación falsa

El software de billetera falso puede engañarte haciéndote creer que estás usando un software auténtico de una fuente confiable al imitar su comportamiento e interfaz de usuario. Esto puede crear rápidamente una falsa sensación de familiaridad y, por lo tanto, es un método de ataque muy potente.

Hay varias formas en que dicho software puede llegar a tus dispositivos, por ejemplo, manipulando los resultados de los motores de búsqueda, enviándote enlaces maliciosos o instalándose en segundo plano como parte de la instalación de otro software aparentemente no relacionado.

Al igual que ocurre con otros métodos de ataque, el software de billetera falso puede diferir en cuanto a la sofisticación con la que se planifica e implementa el ataque. En el ejemplo anterior, el ataque es bastante obvio, ya que la aplicación solicita directamente las palabras de recuperación, lo que debería alertar instantáneamente a la mayoría de los usuarios, al darse cuenta de que la BitBoxApp real nunca haría eso.

Sin embargo, una versión falsa de la BitBoxApp —o de cualquier otro software de billetera, para el caso— podría en teoría verse exactamente igual que la original, con cambios sutiles en segundo plano que manipulan las direcciones o los montos de las transacciones. ¡Pero ya hablaremos de eso más adelante!

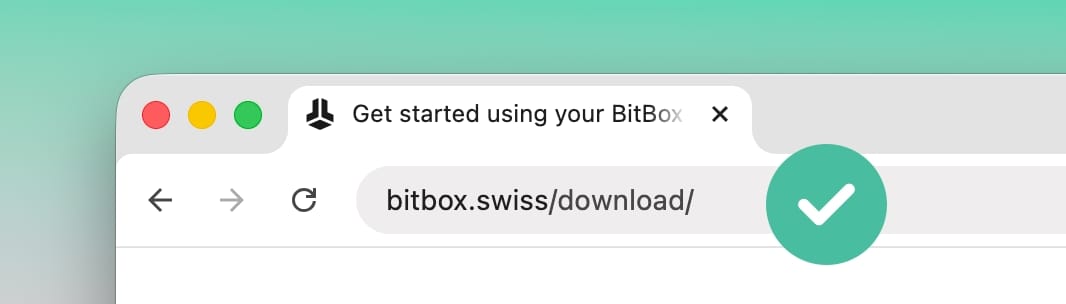

Cómo protegerte

Para evitar instalar versiones falsas, descarga siempre el software de la billetera directamente desde el sitio web oficial del desarrollador. Para la BitBoxApp, este sería bitbox.swiss/es/descargar/. Incluso al descargar a través de la Apple App Store o la Google Play Store, recomendamos usar los enlaces de nuestro sitio web cuando la instales por primera vez.

Verificar el dominio en la barra de direcciones de tu navegador es un paso útil para asegurarte de que estás en el lugar correcto. También puede ser una buena idea guardar los sitios oficiales en marcadores para evitar escribir mal sus URL en el futuro, y evitar el uso de motores de búsqueda al instalar software sensible, ya que su algoritmo podría mostrarte anuncios o resultados incorrectos en lugar del sitio web oficial que buscas.

Si tienes los conocimientos técnicos, también puedes verificar la firma que proporcionamos con cada lanzamiento de la aplicación para comprobar la autenticidad de la BitBoxApp que has descargado; o, alternativamente verificar que el checksum (suma de verificación) coincida.

Independientemente de lo cuidadoso que seas al descargar software, ten en cuenta que, en última instancia, no debes confiar en tu smartphone u ordenador. La billetera de hardware y su pantalla siempre deben ser la barrera de seguridad final y más importante a la hora de verificar direcciones y detalles de la transacción. Incluso si estás usando una aplicación falsa muy sofisticada, la pantalla del BitBox terminará revelando la verdad. Esto es exactamente para lo que las billeteras de hardware están diseñadas: mantener las claves privadas y la necesidad de confianza alejadas de tu dispositivo anfitrión.

Aprende más sobre por qué una billetera de hardware absolutamente necesita su propia pantalla.

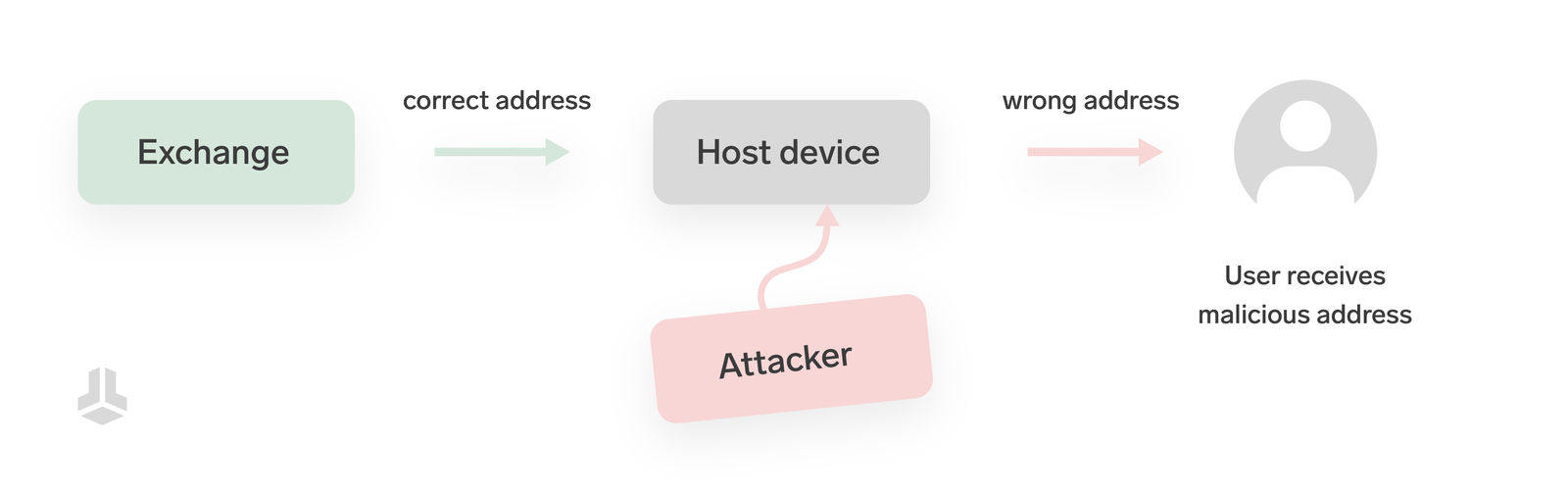

Manipulando las direcciones de Bitcoin

Uno de los métodos de ataque más potentes es la manipulación directa de las direcciones de recepción. Puede afectar a casi cualquiera, sin importar cuán segura sea la configuración de la billetera, ya que la mayoría de las interacciones con las direcciones de recepción ocurren fuera del entorno seguro de las billeteras de hardware.

La suplantación de direcciones (address spoofing) puede presentarse de diferentes formas. Ya sea que alguien simplemente finja ser un amigo tuyo y te proporcione una dirección de recepción falsa, o en ataques muy sofisticados donde un malware intercambia las direcciones de recepción silenciosamente en segundo plano, usar la dirección incorrecta conduce a una pérdida irreversible de fondos.

En un ejemplo muy reciente, un ataque a la cadena de suministro (supply chain attack) en el popular Node Package Manager (NPM) provocó que varios paquetes utilizados por desarrolladores en muchas aplicaciones se vieran comprometidos con malware. Debido a la naturaleza de cómo se utilizan dichos paquetes de software, el malware se instaló miles de millones de veces en el corto periodo de tiempo que estuvo activo. Su objetivo era intentar robar criptomonedas intercambiando direcciones de billetera por otras que parecían similares, pero que pertenecían a un atacante. Afortunadamente, el ataque no llegó muy lejos en cuanto al robo exitoso de fondos, pero demuestra lo rápido que la posibilidad de suplantación de direcciones puede convertirse en una amenaza real. El firmware de la BitBox02 y la BitBoxApp no se vieron afectados por esta vulnerabilidad.

Cómo protegerte

Protegerte contra las formas básicas de suplantación de direcciones es bastante fácil, pero requiere una buena dosis de diligencia. En última instancia, el ataque se reduce a que no puedes confiar en tu dispositivo anfitrión para verificar si una dirección de recepción pertenece a tu billetera o si el dispositivo anfitrión está realmente usando la dirección correcta a la que quieres enviar bitcoin.

Por eso siempre debes comparar la dirección de Bitcoin que se muestra en tu billetera de hardware con su origen o destino. Por ejemplo, al compartir una nueva dirección de recepción con un exchange, compara la dirección en el dispositivo con la que realmente terminaste pegando en el navegador. Del mismo modo, cuando alguien te envía una dirección, compara lo que se muestra en el BitBox con la fuente original de donde recibiste esa dirección.

Asegúrate de comparar la mayoría de los caracteres de la dirección de Bitcoin. El consejo popular de “revisar solo los primeros y los últimos caracteres” no siempre es suficiente, ya que existen formas de manipular las direcciones para que se vean visualmente similares en ciertas áreas (por ejemplo, aprovechando la Distancia de Levenshtein). De hecho, una manipulación de direcciones tan inteligente como esta también fue parte de la vulnerabilidad del paquete NPM mencionada anteriormente.

Enviando de forma segura

Lograr una certeza del 100% de que una dirección a la que envías bitcoin es correcta es muy difícil. Esto se debe a que la integridad de la dirección no solo depende de tu dispositivo anfitrión, sino de todo el canal de comunicación que utilizaste para recibirla en primer lugar. Para reducir aún más el riesgo de enviar a la dirección incorrecta, puedes verificar la dirección adicionalmente a través de un canal de comunicación independiente (por ejemplo, usando un dispositivo o una aplicación de mensajería diferente).

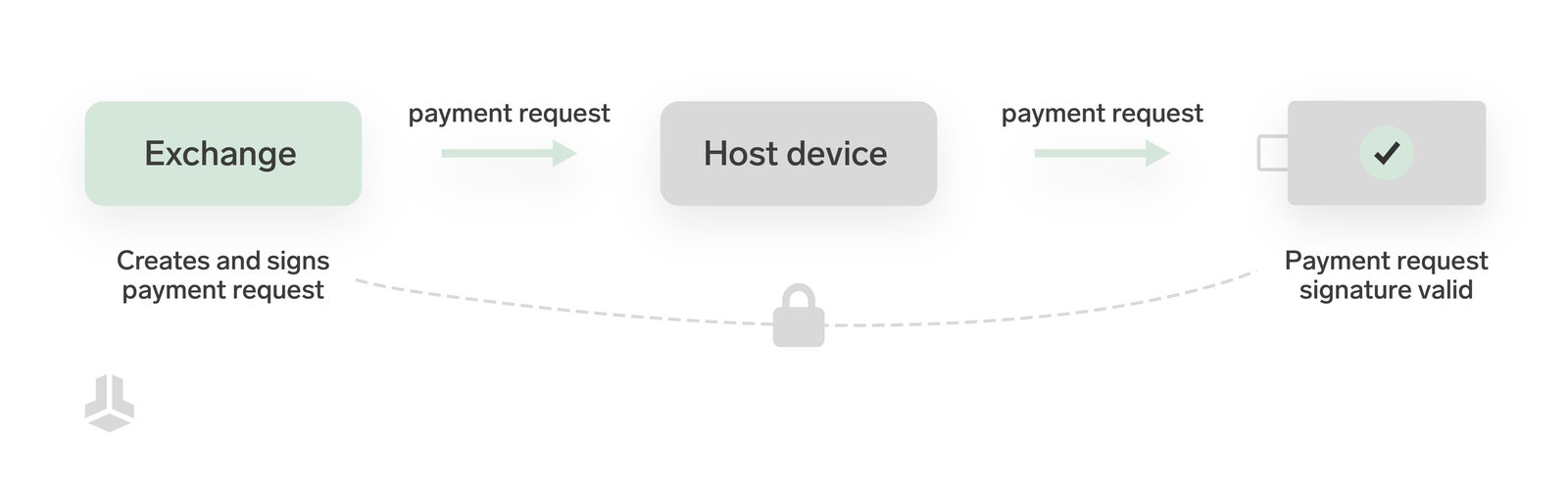

Nosotros fuimos un paso más allá e implementamos payment requests en el firmware de la BitBox02 para hacer más segura la venta de bitcoin con nuestro socio Pocket Bitcoin. De esta forma, el BitBox puede verificar criptográficamente que una dirección provino directamente de Pocket y no fue modificada en el proceso, sin tener que confiar en el dispositivo anfitrión.

Enviandio de correos electrónicos de estafa

El phishing es tan antiguo como el propio internet, y bitcoin no es una excepción. Los correos electrónicos de estafa y la ingeniería social, como término general, lamentablemente siguen siendo muy efectivos. Esto se debe principalmente a lo fácilmente escalables que son estos ataques: enviar correos electrónicos a miles de personas o suplantar la identidad de alguien en Telegram se hace rápidamente y no conlleva grandes costes iniciales para los atacantes. Incluso si solo un pequeño número de destinatarios muerde el anzuelo y comete un error, puede ser suficiente para que el ataque sea rentable.

Cómo protegerte

Si alguna vez alguien te pide información sensible de tu billetera, como tus palabras de recuperación, todas tus alarmas internas deberían sonar al instante, sin importar cuán legítimo parezca su mensaje, e incluso si los conoces personalmente.

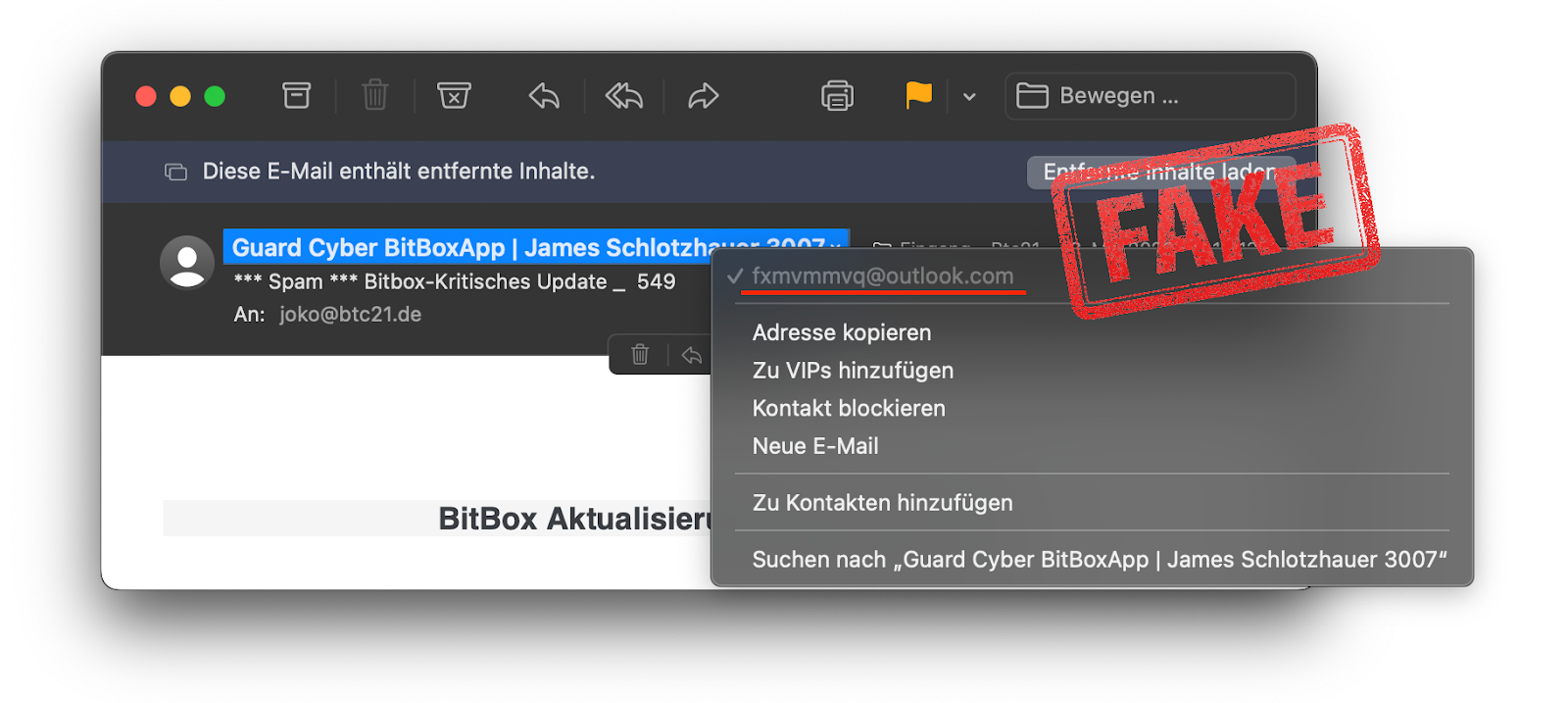

Esto se aplica especialmente a los mensajes falsos que puedas recibir de los fabricantes de billeteras de hardware. Si recibes un correo electrónico o un mensaje de Telegram del “Soporte de BitBox” pidiéndote tus palabras de recuperación debido a una “actualización de seguridad importante”, es una estafa de phishing garantizada y debes ignorar y eliminar el mensaje de inmediato, sin hacer clic en ningún enlace ni cargar archivos adjuntos.

Lee nuestro artículo más extenso sobre cómo protegerte de los correos electrónicos de estafa.

Usando keyloggers

Por último, pero no menos importante, llegamos a un método de ataque más “clásico” que ha existido desde que usamos teclados: los keyloggers (registradores de pulsaciones) monitorean lo que escribes en tu teclado y se lo envían a un atacante. Pueden ejecutarse en segundo plano sin levantar sospechas o incluso fuera del sistema operativo de tu ordenador, directamente en el firmware del teclado o de forma remota interceptando su comunicación inalámbrica.

Aunque no es agradable que un keylogger descubra qué tipo de correos escribes a tus compañeros, sería catastrófico si introdujeras las 12 o 24 palabras de recuperación de tu billetera de Bitcoin directamente en tu ordenador, dando a los atacantes el control total sobre la billetera asociada. Esta es también una de las muchas razones por las que debes evitar usar billeteras basadas únicamente en software (también conocidas como “billeteras calientes”) para grandes cantidades de dinero.

Cómo protegerte

Además de usar una billetera de hardware para protegerte de los keyloggers, la regla más importante es no introducir nunca jamás tus palabras de recuperación en ningún otro lugar que no sea directamente en tu billetera de hardware. Asegúrate de guardar las copias de seguridad de tu billetera en un lugar seguro y bien escondido, y nunca las compartas con nadie en quien no confíes plenamente el control de tu billetera.

Conclusión

Al leer todos estos métodos de ataque y la forma de protegerte de ellos, todo podría parecer un poco difícil y aterrador. ¿Es la autocustodia realmente tan fácil si hay tantas cosas que tener en cuenta para evitar cometer errores costosos?

Bueno, si observas con atención todas las recomendaciones mencionadas anteriormente —y las de otros métodos de ataque contra los usuarios de billeteras de hardware—, los principios fundamentales que debes seguir para mantenerte seguro son en realidad bastante simples. Si tú…

- Siempre verificas todos los detalles de las transacciones y las direcciones de recepción en la pantalla segura de tu billetera de hardware.

- Nunca compartes tus palabras de recuperación con nadie más, y solo las introduces directamente en tu billetera de hardware.

… dejas muy poco margen de maniobra a los atacantes, ¡y ganarás mucha tranquilidad para ti y para tu bitcoin

¿Aún no tienes una BitBox?

Proteger tus criptomonedas no tiene por qué ser complicado. Las billeteras de hardware BitBox almacenan las llaves privadas de tus criptomonedas sin conexión, para que puedas gestionar tus monedas de forma segura.

Tanto la BitBox02 Nova como la BitBox02 también están disponibles en una edición exclusiva para Bitcoin, con un firmware radicalmente enfocado: menos código significa una menor superficie de ataque, lo que mejora aún más tu seguridad si solo guardas bitcoin.

¡Preordena una BitBox02 Nova o consigue una BitBox02 en nuestra tienda!

Shift Crypto es una empresa privada con sede en Zurich, Suiza. Nuestro equipo de colaboradores de Bitcoin, expertos en criptomonedas e ingenieros de seguridad crea productos que permiten a los clientes disfrutar de un viaje sin estrés desde el nivel de principiante hasta el nivel de maestría en la gestión de criptomonedas. La BitBox02, nuestra billetera de hardware de segunda generación, permite a los usuarios almacenar, proteger y realizar transacciones con Bitcoin y otras criptomonedas con facilidad, junto con su software complementario, la BitBoxApp.