Von einem Hersteller von Hardware-Wallets kommend mag der Titel dieses Artikels etwas seltsam wirken. Denn natürlich ist es nicht unser Ziel, Bitcoin zu stehlen, sondern Menschen mit den notwendigen Tools auszustatten, um die Selbstverwahrung ihrer Bitcoin so einfach und sicher wie möglich zu gestalten. Doch aus Nutzersicht kann es sehr hilfreich sein, über Möglichkeiten nachzudenken, wie Bitcoin gestohlen werden könnten!

Sich in die Denkweise eines Angreifers hineinzuversetzen, hilft dabei, Schwachstellen in der eigenen Verteidigung zu erkennen und das Bewusstsein für potenzielle Risiken im Alltag zu schärfen. Genau das wollen wir hier tun, indem wir uns einige der häufigsten Angriffsmethoden anschauen – und erklären, wie man sich vor ihnen schützen kann.

Gefälschte Apps verbreiten

Gefälschte Wallet-Software kann einem im Glauben lassen, dass man eine authentische Anwendung einer vertrauenswürdigen Quelle benutzt, indem deren Verhalten und Benutzeroberfläche imitiert wird. Dadurch entsteht schnell ein falsches Gefühl von Vertrautheit – ein sehr wirksamer Angriffsvektor.

Es gibt verschiedene Wege, wie solche Software auf dein Gerät gelangen kann: durch manipulierte Suchmaschinenergebnisse, über bösartige Links oder als Teil einer anderen, scheinbar harmlosen Softwareinstallation.

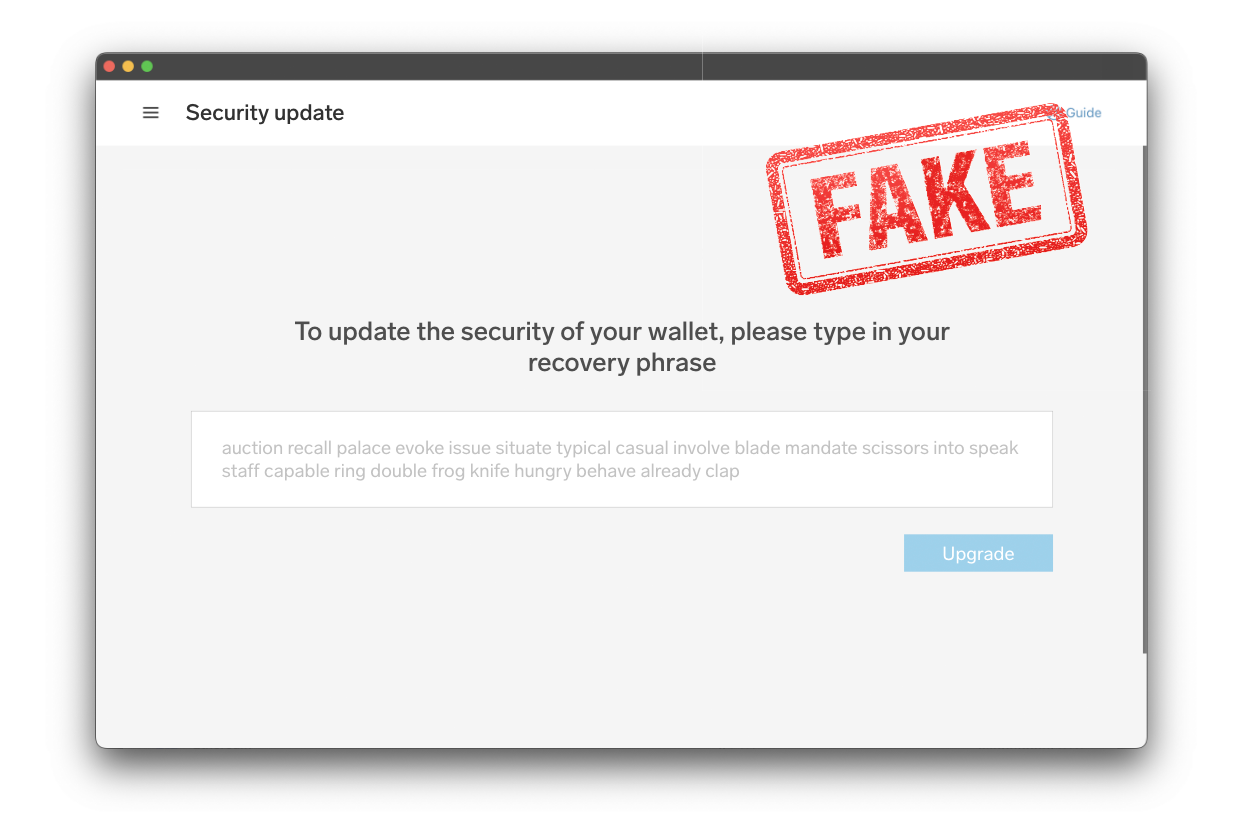

Wie bei anderen Angriffsmethoden kann die Raffinesse solcher Software sehr unterschiedlich sein. Im gezeigten Beispiel ist der Angriff recht offensichtlich, da die App direkt nach den Wiederherstellungswörtern fragt. Dabei sollten sofort alle Warnsignale an gehen, da die echte BitBoxApp so etwas niemals tun würde.

Theoretisch könnte eine gefälschte Version der BitBoxApp – oder jeder anderen Wallet-Software – jedoch auch exakt wie das Original aussehen, mit subtilen Manipulationen im Hintergrund, etwa beim Austauschen von Adressen oder Beträgen von Transaktionen. Doch dazu später mehr!

Wie du dich schützt

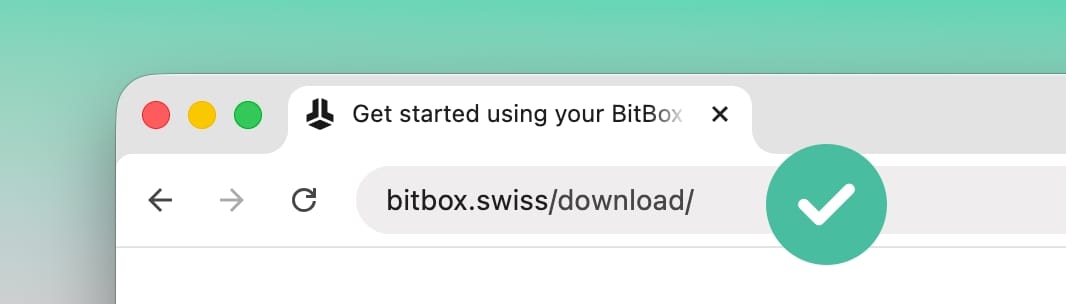

Lade Wallet-Software immer nur direkt von der offiziellen Website des Entwicklers herunter. Für die BitBoxApp lautet der Link bitbox.swiss/download. Selbst wenn du die App aus dem Apple App Store oder Google Play Store installierst, empfehlen wir beim ersten Mal die Links auf unserer Website zu verwenden.

Überprüfe die Domain in der Adressleiste deines Browsers, um sicherzugehen, dass du dich auf der richtigen Seite befindest. Es kann außerdem sinnvoll sein, offizielle Seiten als Lesezeichen oder Favorit zu speichern, um Tippfehlern vorzubeugen, und Suchmaschinen beim Installieren sensibler Software generell zu meiden, da deren Algorithmen Werbung oder falsche Ergebnisse anzeigen können.

Falls du das technische Wissen hast, kannst du zudem die digitale Signatur überprüfen, die wir für jede Version bereitstellen; oder die Prüfsumme nach dem Download vergleichen.

Unabhängig davon, wie vorsichtig man beim Herunterladen ist: Vertrauen sollte man dem eigenen Smartphone oder Computer ohnehin nicht. Die Hardware-Wallet und ihr Display sind immer die letzte und wichtigste Sicherheitsbarriere, wenn es darum geht, Adressen und Transaktionen zu verifizieren. Denn selbst eine raffinierte Fake-App kann die angezeigten Informationen auf der BitBox nicht beeinflussen. Genau dafür sind Hardware-Wallets gemacht: die privaten Schlüssel und Vertrauen im Allgemeinen vom Endgerät fernzuhalten.

Erfahre mehr darüber, warum eine Hardware-Wallet unbedingt ein eigenes Display braucht.

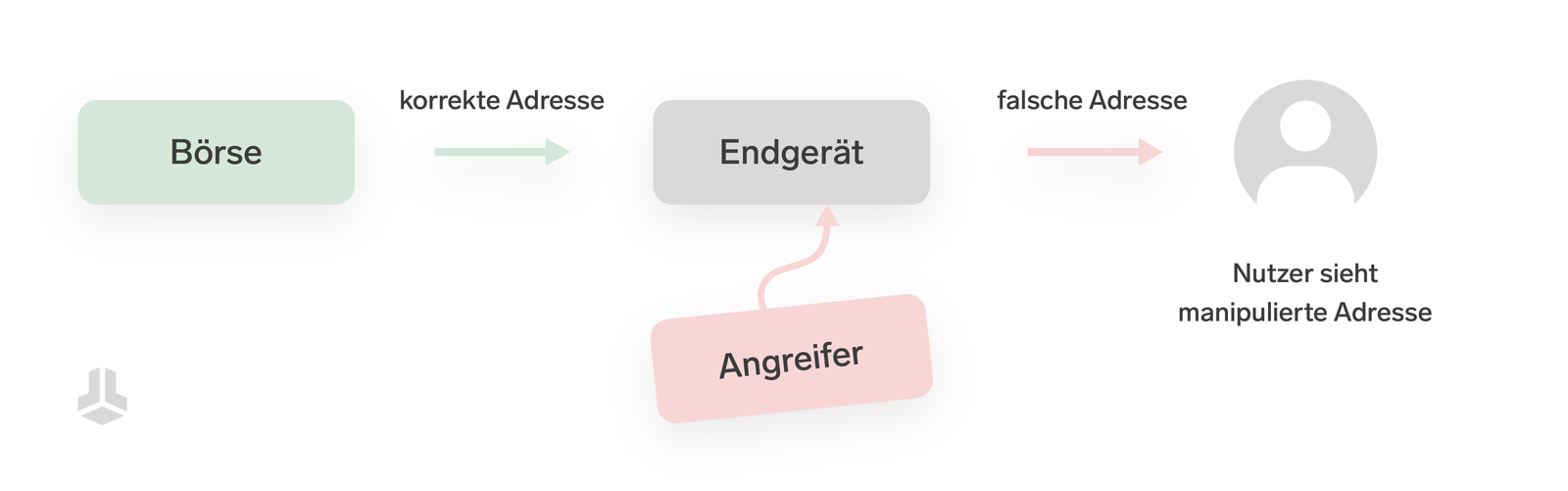

Bitcoin-Adressen manipulieren

Eine der effektivsten Angriffsmethoden ist die direkte Manipulation von Empfangsadressen, auch Address Spoofing genannt. Solche Manipulationen können unabhängig davon, wie sicher das eigentliche Wallet-Setup ist, stattfinden, da die meisten Interaktionen mit Empfangsadressen außerhalb der sicheren Umgebung von Hardware-Wallets stattfinden.

Address Spoofing kann viele Formen annehmen. Vom simplen Vortäuschen eines Freundes mit falscher Adresse bis hin zu spezialisierter Malware, die still und heimlich Adressen im Hintergrund austauscht. In jedem Fall führt das Verwenden einer falschen Adresse zu einem unwiderruflichen Verlust.

Ein aktuelles Beispiel: Ein Supply-Chain-Angriff auf den populären Node Package Manager (NPM) kompromittierte mehrere Pakete, die von Entwicklern in diversen Anwendungen verwendet werden. Die Malware wurde innerhalb kürzester Zeit mehrere Milliarden Mal installiert. Ziel war es, ähnlich aussehende Empfangsadressen durch die der Angreifer auszutauschen. Zum Glück war der Angriff nicht sonderlich erfolgreich – doch er zeigt, wie schnell die theoretische Bedrohung durch Address Spoofing zu einer realen Gefahr werden kann. Die BitBoxApp und die BitBox02-Firmware waren von dieser Schwachstelle nicht betroffen.

Wie du dich schützt

Der Schutz vor grundlegenden Formen von Address Spoofing ist relativ einfach, erfordert aber etwas Sorgfalt. Am Ende läuft es immer darauf hinaus, dass man dem eigenen Endgerät nicht vertrauen sollte, ob es die richtige Adresse anzeigt oder verwendet.

Vergleiche daher immer die Bitcoin-Adresse auf deiner Hardware-Wallet mit der ursprünglichen Quelle oder dem letzten Schritt, bevor du sie abschickst. Wenn du z.B. eine neue Empfangsadresse an eine Börse weitergibst, überprüfe auf der Hardware-Wallet, ob die Adresse mit dem Eingabefeld im Browser übereinstimmt. Gleiches gilt, wenn dir jemand eine Adresse schickt – prüfe sie auf der BitBox und vergleiche sie mit der ursprünglichen Quelle, bevor du eine Transaktion bestätigst.

Achte darauf, einen Großteil der Zeichen in der Adresse zu überprüfen. Die gängige Empfehlung, nur Anfang und Ende der Adresse zu prüfen, ist nicht ausreichend. Adressen können gezielt manipuliert werden, dass sie in bestimmten Bereichen optisch sehr ähnlich aussehen (durch z.B. Levenshtein-Distanz). Genau solche Tricks waren unter anderem Bestandteil der erwähnten NPM-Schwachstelle.

Sicher versenden

Eine 100%ige Gewissheit, die richtige Adresse zu verwenden, ist schwer zu erreichen. Denn die Integrität der Adresse hängt nicht nur vom eigenen Endgerät ab, sondern vom gesamten Kommunikationskanal, über den sie übertragen wird. Um das Risiko zu senken, kann die Adresse zusätzlich über einen unabhängigen Kanal überprüft werden (z. B. mit einem anderen Gerät oder Messenger).

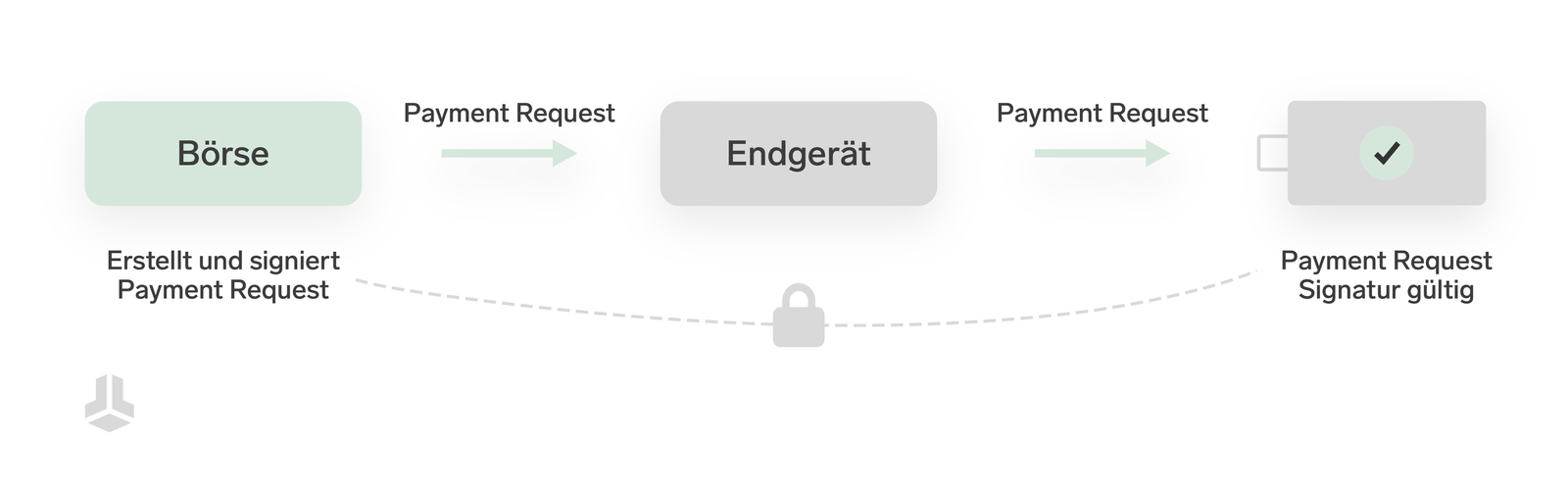

Wir sind noch einen Schritt weiter gegangen und haben Payment Requests in die Firmware der BitBox02 integriert, um den Verkauf von Bitcoin mit unserem Partner Pocket Bitcoin noch sicherer zu machen. So kann die BitBox kryptografisch verifizieren, dass eine Adresse direkt von Pocket stammt und nicht manipuliert wurde – ganz ohne Vertrauen ins Endgerät.

Betrügerische E-Mails

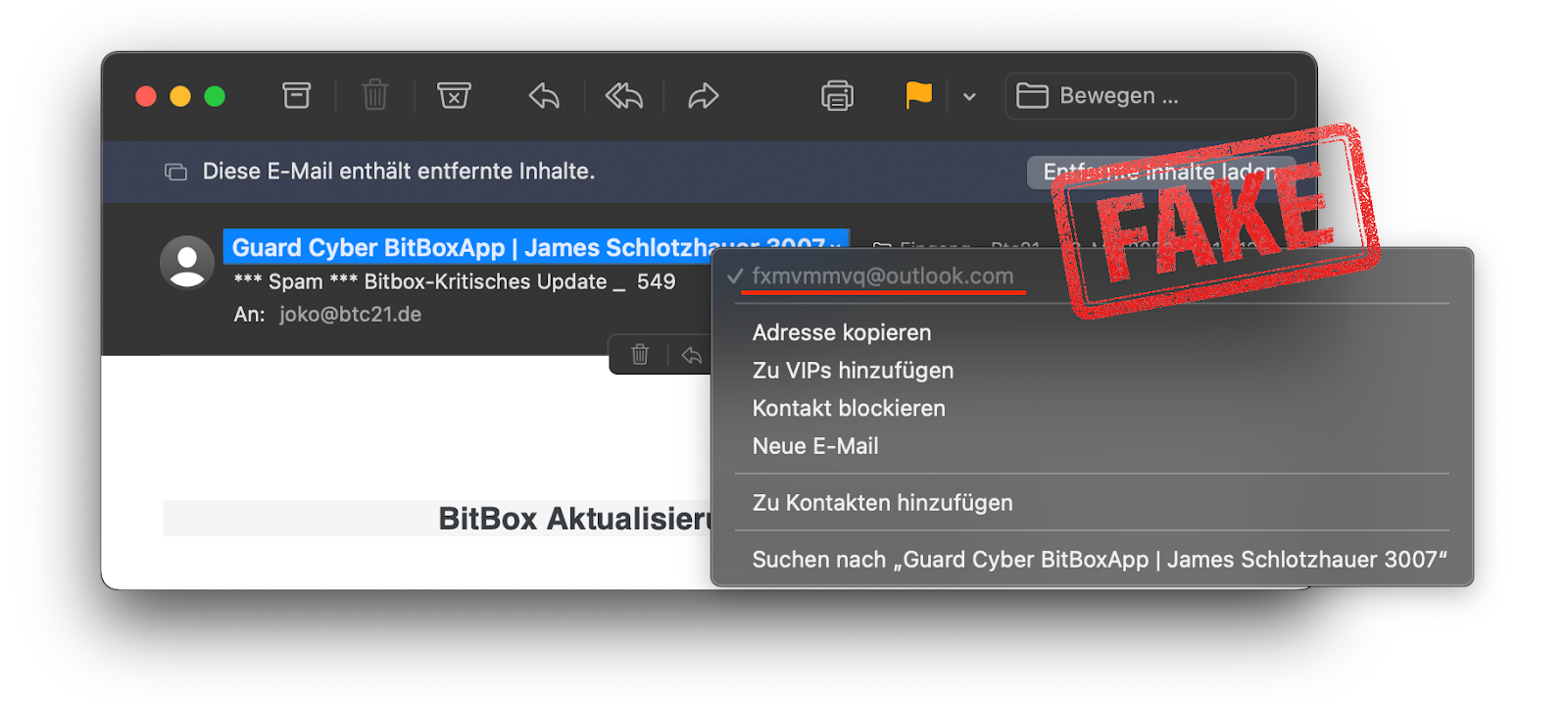

Phishing ist so alt wie das Internet selbst – und Bitcoin ist keine Ausnahme. Betrügerische E-Mails und Social-Engineering-Angriffe im Allgemeinen sind leider nach wie vor sehr effektiv. Das liegt vor allem daran, wie leicht sie sich skalieren lassen: Tausende E-Mails verschicken oder sich auf Telegram als jemand anderes ausgeben, benötigt kaum Aufwand und ist vor allem kostengünstig für die Angreifer. Schon wenige Nutzer, die auf einen solchen Betrug eingehen, reichen aus, damit sich der Angriff lohnt.

Wie du dich schützt

Wenn dich jemand nach sensiblen Informationen wie den Wiederherstellungswörtern deiner Wallet fragt, sollten sofort alle Alarmglocken läuten – egal wie legitim die Nachricht wirkt und selbst wenn du die Person kennst.

Das gilt insbesondere für angebliche Nachrichten, die direkt von Hardware-Wallet-Herstellern kommen. Wenn du eine E-Mail oder Telegram-Nachricht vom „BitBox Support“ erhältst, die nach deinen Wiederherstellungswörtern fragt, weil es z.B. ein „wichtiges Sicherheitsupdate“ gibt, handelt es sich garantiert um einen Phishing-Angriff. Ignoriere und lösche solche Nachrichten sofort – ohne auf Links zu klicken oder Anhänge zu öffnen.

Lies unseren ausführlicheren Artikel darüber, wie du dich vor betrügerischen E-Mails schützt.

Keylogger

Zuletzt eine eher „klassische“ Angriffsmethode, die mit Tastaturen zusammenhängt: Sogenannte Keylogger zeichnen sämtliche Eingaben auf und senden sie an einen Angreifer. Sie können unauffällig im Hintergrund laufen oder sogar außerhalb des Betriebssystems – direkt in der Firmware der Tastatur oder durch Abfangen von Funksignalen.

Es ist ärgerlich genug, wenn ein Keylogger deine E-Mails mitschneidet. Doch fatal wäre es, wenn du deine 12 oder 24 Wiederherstellungswörter auf deinem Computer eintippst – und damit dem Angreifer volle Kontrolle über deine Wallet gibst. Das ist nur einer von vielen Gründen, weshalb man keine reinen Software-Wallets („Hot Wallets“) für größere Beträge verwenden sollte.

Wie du dich schützt

Neben der Nutzung einer Hardware-Wallet ist die allerwichtigste Regel: Gib deine Wiederherstellungswörter niemals irgendwo ein – außer direkt auf der Hardware-Wallet. Bewahre Wallet-Backups sicher und gut versteckt auf und teile sie mit niemandem.

Fazit

All diese Angriffsmethoden und Schutzmaßnahmen mögen auf den ersten Blick komplex und beängstigend wirken. Ist Selbstverwahrung von Bitcoin wirklich so einfach, wenn es so viele Aspekte zu beachten gibt, um kostspielige Fehler zu vermeiden?

Wenn man die Empfehlungen einmal genau betrachtet, sind die grundlegenden Prinzipien eigentlich sehr einfach und bleiben immer dieselben:

- Überprüfe immer alle Transaktionsdetails und Empfangsadressen auf dem sicheren Display deiner Hardware-Wallet.

- Teile deine Wiederherstellungswörter niemals mit jemand anderem und gib sie ausschließlich direkt auf der Hardware-Wallet ein.

Befolgst du diese Grundregeln, bleibt Angreifern kaum Spielraum – und dir und deinen Bitcoin dafür umso mehr Ruhe und Sicherheit.

Du hast noch keine BitBox?

Deine Kryptowährungen sicher zu verwahren, muss nicht kompliziert sein. Die BitBox-Hardware-Wallets speichern deine privaten Schlüssel offline – sodass du deine Coins sicher verwalten kannst.

Sowohl die BitBox02 Nova als auch die BitBox02 sind in einer Bitcoin-only Edition erhältlich, mit radikal reduzierter Firmware: Weniger Code bedeutet eine kleinere Angriffsfläche – ideal, wenn du ausschließlich Bitcoin verwahren möchtest.

Jetzt BitBox02 Nova vorbestellen oder eine BitBox02 kaufen!

Die BitBox-Produkte werden von Shift Crypto, einem privaten Unternehmen mit Sitz in Zürich, Schweiz, entwickelt und hergestellt. Unser Team aus Bitcoin-Entwicklern, Krypto-Experten und Sicherheitsingenieuren entwickelt Produkte, die unseren Kunden eine stressfreie Reise vom Anfänger zum Meister der Kryptowährung ermöglichen. Unsere Hardware-Wallets ermöglichen es den Nutzern, Bitcoin und andere Kryptowährungen zu speichern, zu schützen und mit Leichtigkeit zu handeln – zusammen mit der dazugehörigen Software, der BitBoxApp.