Viele gehen davon aus, dass Infektionen mit Malware das Ergebnis offensichtlicher Fehler sind: kompromittierte Software zu installieren, schädliche E-Mail-Anhänge zu öffnen oder auf den falschen Link zu klicken. Für die überwiegende Mehrheit der Angriffe mag das auch stimmen. Allerdings halten sich fortgeschrittene Cyberangriffe nicht immer an diese Regel.

Einige der wirksamsten Angriffe kommen heute ganz ohne Warnzeichen, erfordern keine verdächtigen Downloads und manchmal nicht einmal einen einzigen Klick oder sonstige Interaktion des Opfers. Solche Angriffe beruhen auf sogenannten Zero-Day-Schwachstellen und, in den gefährlichsten Fällen, auf Zero-Click-Exploits.

Diese Konzepte zu verstehen ist hilfreich, um zu erkennen, warum die Verwahrung von privaten Schlüssel einer Bitcoin-Wallet auf alltäglichen Geräten wie Laptops oder Smartphones immer mit inhärenten Risiken einhergeht – und warum Hardware-Wallets überhaupt existieren. Schauen wir uns das etwas genauer an.

Was sind Zero-Days?

Eine Zero-Day-Schwachstelle ist ein Sicherheitsfehler in Software, der den Entwicklern, die ihn eigentlich beheben müssten, noch nicht bekannt ist. Der Name kommt schlicht daher, dass die Entwickler null Tage Zeit hatten, ein Update zu veröffentlichen.

Solange eine solche Schwachstelle von den Entwicklern unentdeckt bleibt, können Angreifer sie jederzeit nach Belieben ausnutzen, was sie zu einer sehr mächtigen Waffe macht. Solche Fehler können in nahezu jeder Art von Software auftreten, darunter Betriebssysteme, Browser, Messenger oder die zahllosen Bibliotheken und Systemkomponenten, von denen diese abhängen.

Moderne Software kann sehr komplex werden. Allein Betriebssysteme bestehen aus zig Millionen Zeilen Code, die mit tausenden Hardware-Komponenten und externen Programmen interagieren. Selbst bei umfangreichen Sicherheitsprüfungen und Tests ist es unrealistisch zu erwarten, dass jeder mögliche Bug gefunden wird – bevor Angreifer es tun.

Gelegentlich können Zero-Days böswilligen Akteuren ermöglichen, Code auf einem Gerät auszuführen, höhere Berechtigungen zu erlangen oder auf sensible Informationen zuzugreifen. Wenn Angreifer eine solche Schwachstelle zuerst entdecken, verschaffen sie sich damit effektiv einen vorübergehenden Vorteil. Bis die Schwachstelle öffentlich wird und ein Patch verfügbar wird, kann jedes Gerät, auf dem die betroffene Software läuft, gefährdet sein.

Wichtig ist dabei auch, dass der Entdecker eines Exploits nicht zwangsläufig derjenige sein muss, der ihn am Ende auch einsetzt. Es gibt einen ganzen Markt für Zero-Days, auf dem Broker und kommerzielle Dienstleister sie für enorme Summen kaufen und verkaufen. Das macht sie besonders attraktiv für staatliche Akteure, Geheimdienste und Angreifer, die es auf besonders wohlhabende Personen abgesehen haben. Auch wenn Zero-Days exotisch klingen mögen, sind sie also keine seltenen Ausreißer, sondern eine etablierte Option im Werkzeugkasten fortgeschrittener Angreifer.

Zero Clicks, Zero Chance

Zero-Click-Exploits bauen oft auf Zero-Day-Schwachstellen auf, was sie so ziemlich zu den gefährlichsten Mitteln macht, die Angreifern zur Verfügung stehen. Normalerweise erfordert Malware irgendeine Form von Interaktion durch das Opfer – eine Datei zu öffnen, auf einen Link zu klicken oder eine Anwendung zu installieren. Bei einem Zero-Click-Exploit ist, wie der recht offensichtliche Name schon sagt, überhaupt keine Interaktion erforderlich.

Der Angreifer muss dem Zielgerät lediglich speziell präparierte Daten schicken. In dem Moment, in dem das Gerät diese Daten verarbeitet, wird die Schwachstelle bereits ausgelöst. In der Praxis zielen solche Angriffe oft auf Komponenten, die eingehende Inhalte automatisch verarbeiten. Messenger, E-Mail-Clients, Bild- und Videodecoder, Push-Benachrichtigungssysteme und Netzwerkprotokolle wurden in der Vergangenheit bereits als Angriffsfläche genutzt.

Stell dir vor, du erhältst eine Push-Benachrichtigung auf deinem Smartphone. Zu diesem Zeitpunkt müssen die App und das Betriebssystem die dazugehörigen Daten bereits auf die eine oder andere Weise verarbeitet haben – sonst könnte die Benachrichtigung schließlich nicht existieren. Falls diese Daten irgendwie einen Bug ausnutzen, kann schädlicher Code ausgeführt werden, bevor der Nutzer überhaupt einen Blick auf die Nachricht werfen kann…

Pegasus

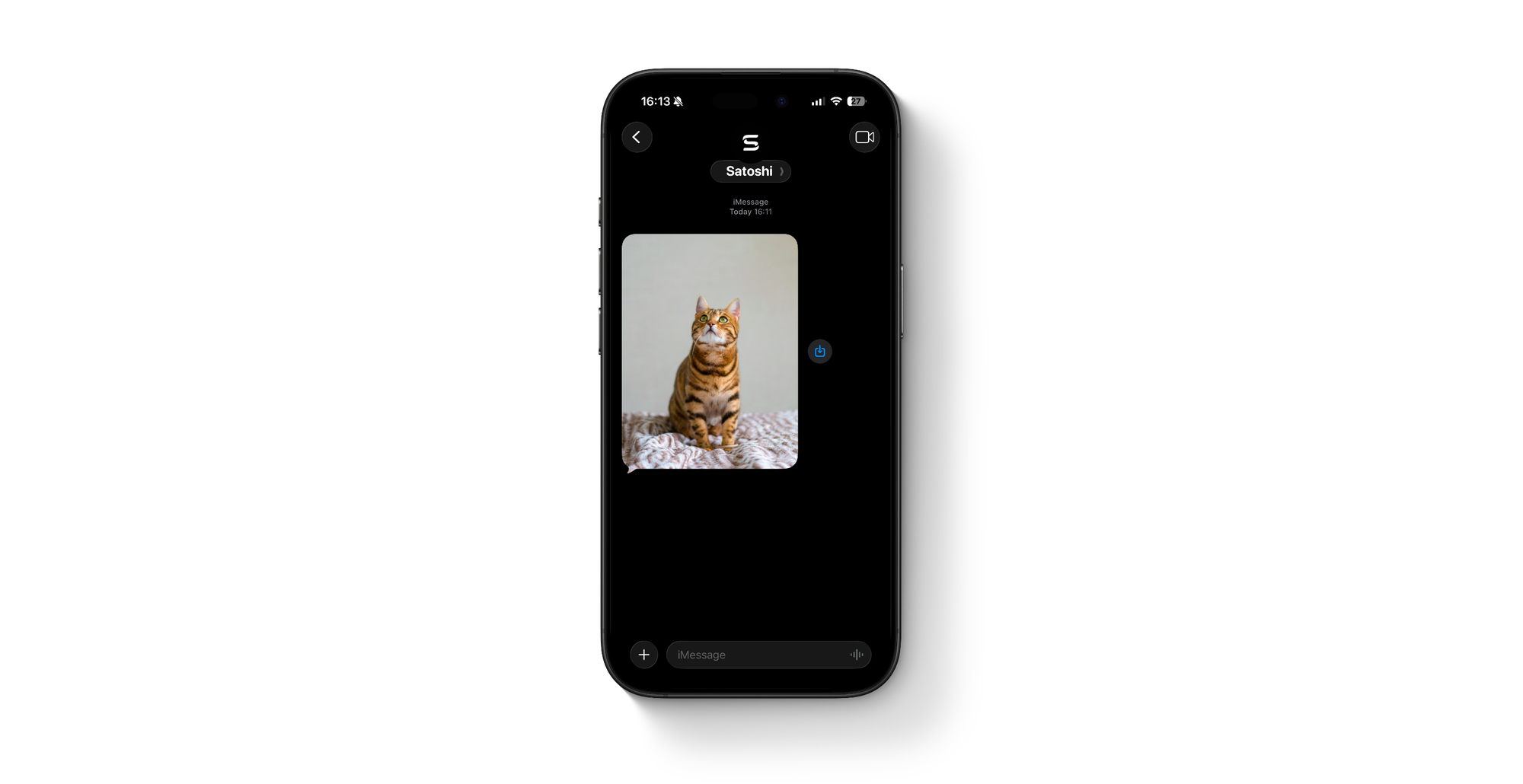

Eines der bekanntesten Beispiele für diese Art von Angriff ist die Pegasus-Spyware, entwickelt von der NSO Group. Pegasus wurde in mehreren dokumentierten Kampagnen gegen Journalisten, Aktivisten und politische Persönlichkeiten eingesetzt. In mehreren Fällen stellten Sicherheitsforscher fest, dass die Spyware über Zero-Click-Schwachstellen in Apple iMessage installiert wurde.

Der Angriff funktionierte, indem speziell präparierte Nachrichten verschickt wurden, die Schwachstellen in der Datenverarbeitung von iOS ausnutzen. Weil iMessage eingehende Nachrichten im Hintergrund automatisch analysiert – etwa um eine Vorschau zu erzeugen – konnte die schadhafte Payload ausgeführt werden, ohne dass der Nutzer die Nachricht öffnen oder überhaupt mit dem Gerät interagieren musste.

War der Exploit erfolgreich, konnte die Spyware tiefen Zugriff auf das Smartphone erlangen, sodass Angreifer Nachrichten lesen, Dateien einsehen, Mikrofone aktivieren und das Gerät verfolgen konnten. Noch bemerkenswerter war, dass viele Opfer nie etwas Ungewöhnliches auf ihren Geräten bemerkten. Die Kompromittierung geschah still im Hintergrund.

Solch spezialisierte Angriffe werden typischerweise in hochkarätigen Überwachungsoperationen eingesetzt. Trotzdem veranschaulichen sie einen wichtigen Punkt: Selbst gut gepflegte Geräte, die weithin als sicher gelten, können unbekannte Schwachstellen enthalten – und man kann es nie mit endgültiger Sicherheit wissen.

Selbst Experten sind verwundbar

Wenn über Sicherheit gesprochen wird, hört man oft Aussagen wie: „Ich würde nie versehentlich Malware installieren.“ Vorsichtig mit Downloads und verdächtigen Links umzugehen, ist natürlich gute Praxis. Fortgeschrittene Exploits wie im vorherigen Abschnitt können die Situation jedoch grundlegend verändern.

Wenn ein Angreifer eine unbekannte Schwachstelle in deinem Betriebssystem, Browser oder Messenger ausnutzt, spielen deine persönlichen Sicherheitsgewohnheiten möglicherweise keine allzu große Rolle mehr. Auch Sicherheitsexperten und Cybersecurity-Unternehmen sind solchen Angriffen bereits zum Opfer gefallen. Die unbequeme Realität ist simpel: Kein Gerät, das mit dem Internet verbunden ist, kann pauschal als sicher angenommen werden.

Systeme aktuell zu halten und sich nicht leichtsinnig zu verhalten, hilft natürlich dabei, die meisten gängigen Bedrohungen zu reduzieren. Doch bei Zero-Day-Schwachstellen hilft es aus offensichtlichen Gründen eben nicht, das System aktuell zu halten.

Hot Wallets und Börsen als Ziel

Wenn es einem Angreifer gelingt, ein Gerät zu kompromittieren, ist der nächste Schritt natürlich die Suche nach wertvollen Informationen. Im Zusammenhang mit Kryptowährungen bedeutet das in der Regel, nach privaten Schlüsseln zu suchen, die in Software-Wallets gespeichert sind, oder direkt sensible Informationen vom Nutzer zu erlangen, um sich auf einer Exchange einzuloggen.

Hot Wallets speichern die Schlüssel für den Zugriff auf Guthaben direkt auf deinem Smartphone oder Laptop. Wenn Malware ausreichenden Zugriff auf das System erhält, kann sie möglicherweise Wallet-Dateien auslesen, den Arbeitsspeicher auf sensible Daten überwachen oder Transaktionen abfangen.

Das ist nicht nur ein theoretisches Risiko. In den vergangenen Jahren haben mehrere Malware-Kampagnen gezielt Wallets angegriffen, indem infizierte Systeme nach Wallet-Dateien und privaten Schlüsseln durchsucht wurden. In anderen Fällen ist es Angreifern gelungen, die Wallet-Software selbst zu kompromittieren.

Und damit sind wir wieder bei der zentralen Gefahr von Zero-Day- und Zero-Click-Exploits: Wenn das Gerät selbst eine inhärente Schwachstelle hat, muss der Nutzer nicht zwangsläufig einen Fehler machen. Eine zuvor unbekannte Schwachstelle kann ausreichen, um Angreifern genau den Zugang zu verschaffen, den sie brauchen – und damit auch die Coins, auf die sie es abgesehen haben.

Das Ziel ist hierbei nicht, durch alarmistische Verweise auf Zero-Click-Schwachstellen Angst zu erzeugen. Es geht lediglich darum, die einfache Tatsache zu verdeutlichen, dass Smartphones und Desktop-Computer keine sichere Umgebung für Bitcoin-Wallets sind.

Hardware Wallet

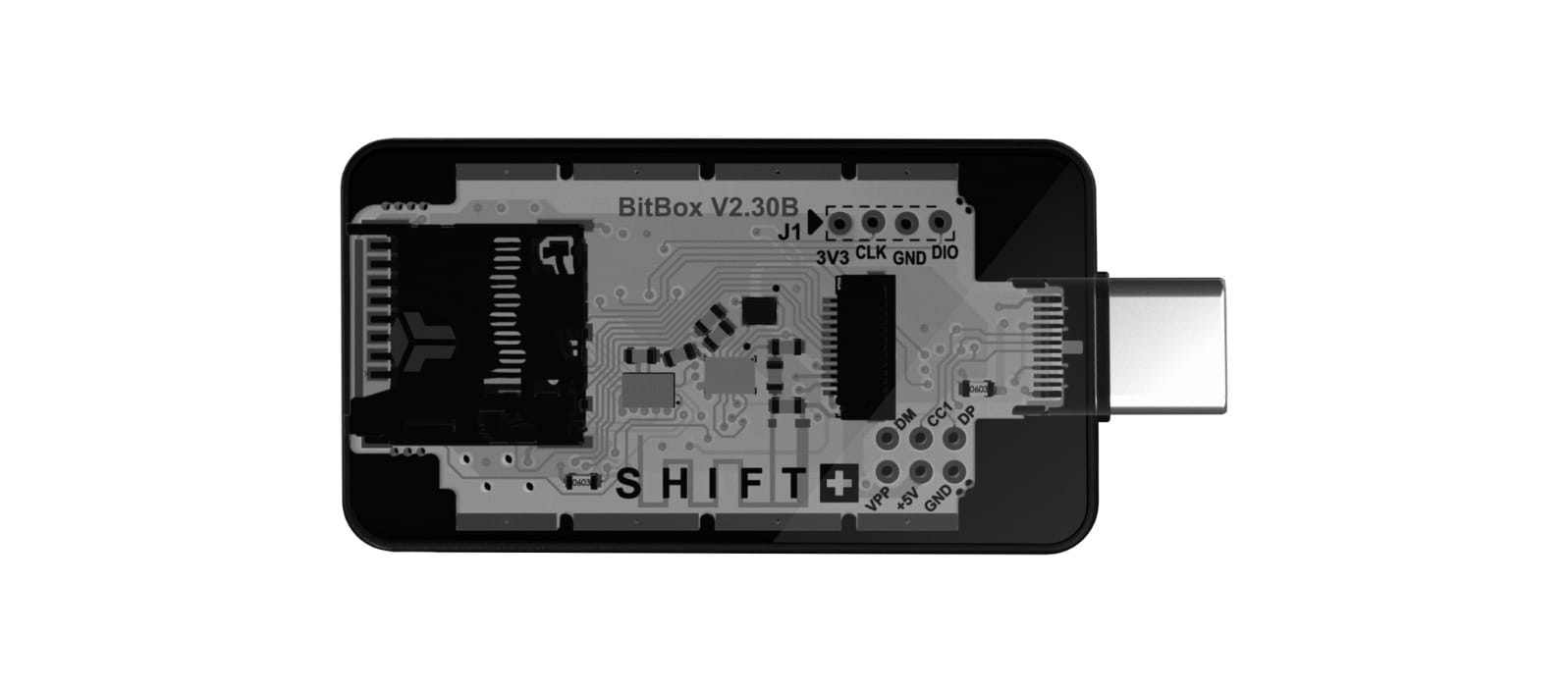

Man kann es schon erahnen: Hardware-Wallets wie die BitBox wurden genau dafür entwickelt, dieses Problem zu adressieren. Statt die privaten Schlüssel auf einem universell einsetzbaren Computer oder Smartphone zu speichern, verwahrt eine Hardware-Wallet sie in einem dedizierten Gerät, das speziell für sicheres Schlüsselmanagement gebaut wurde.

Das Gerät signiert Transaktionen intern, und zwar nur nach direkter Bestätigung durch den Nutzer, und die privaten Schlüssel verlassen niemals die sichere und transparente Umgebung der Hardware-Wallet. Das Endgerät dient dabei lediglich als Kommunikationsschnittstelle zum Bitcoin-Netzwerk.

Du solltest deinen alltäglichen Geräten nicht vollständig vertrauen müssen. Computer und Smartphones führen komplexe Betriebssysteme und unzählige Anwendungen aus, was sie deutlich anfälliger für Schwachstellen macht.

Hardware-Wallets gehen von Anfang an davon aus, dass der Computer, mit dem sie verbunden sind, kompromittiert sein könnte, und isolieren deshalb ihr kritischstes Geheimnis – die privaten Schlüssel. Das Display einer Hardware-Wallet dient dabei wiederum als verlässliche Quelle, wenn Transaktionsdetails oder Empfangsadressen verifiziert werden, da es eine direkte Kommunikation zum Nutzer herstellt, ohne auf das Endgerät angewiesen zu sein.

Fazit

Kein Sicherheitssystem kann absoluten Schutz bieten, und man sollte niemandem vertrauen, der das Gegenteil behauptet. Das Vertrauen in komplexe Betriebssysteme zu reduzieren, kann die Widerstandsfähigkeit gegen Angriffe jedoch erheblich verbessern. Zero-Day-Schwachstellen und Zero-Click-Exploits veranschaulichen eine wichtige Realität in der IT-Sicherheit: Menschliches Fehlverhalten ist nicht immer das Problem.

Eine Hardware-Wallet schafft eine klare Trennung zwischen zwei Umgebungen: dem internetverbundenen Gerät, das du jeden Tag nutzt, und dem isolierten Gerät, das für den Schutz der privaten Schlüssel verantwortlich ist.

Selbst wenn ein Computer oder Smartphone durch einen Zero-Day-Exploit kompromittiert wird, steht der Angreifer immer noch vor einem großen Hindernis. Die privaten Schlüssel bleiben auf der Hardware-Wallet, und Transaktionen müssen weiterhin direkt auf dem Gerät bestätigt werden.

Anders gesagt: Der Angreifer kann vielleicht den Computer kontrollieren – aber nicht deine Coins.

Du hast noch keine BitBox?

Deine Kryptowährungen sicher zu verwahren, muss nicht kompliziert sein. Die BitBox-Hardware-Wallets speichern deine privaten Schlüssel offline – sodass du deine Coins sicher verwalten kannst.

Sowohl die BitBox02 Nova als auch die BitBox02 sind in einer Bitcoin-only Edition erhältlich, mit radikal reduzierter Firmware: Weniger Code bedeutet eine kleinere Angriffsfläche – ideal, wenn du ausschließlich Bitcoin verwahren möchtest.

Jetzt eine BitBox kaufen!

Die BitBox-Produkte werden von Shift Crypto, einem privaten Unternehmen mit Sitz in Zürich, Schweiz, entwickelt und hergestellt. Unser Team aus Bitcoin-Entwicklern, Krypto-Experten und Sicherheitsingenieuren entwickelt Produkte, die unseren Kunden eine stressfreie Reise vom Anfänger zum Meister der Kryptowährung ermöglichen. Unsere Hardware-Wallets ermöglichen es den Nutzern, Bitcoin und andere Kryptowährungen zu speichern, zu schützen und mit Leichtigkeit zu handeln – zusammen mit der dazugehörigen Software, der BitBoxApp